للوصول السريع إلى الدروس والاختبارات..

حمل تطبيق سبورة من متجر جوجل

الفهم القرائي: الأمن المعلوماتي

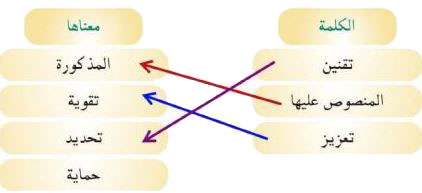

أولاً: 1. أصل كل كلمة بمعناها المناسب:

2. أبحث في النص عن كلمة تقوم مقام كلمة (تكنولوجيا)، ثم أجمعها.

- الكلمة: التقنية

- جمعها: التقنيات.

ثانياً 1. أكمل ما يأتي وفق المطلوب:

2. وقد أتاح الموقع الإلكتروني لهيئة الاتصالات وتقنية المعلومات الاطلاع على لائحة الجرائم المعلوماتي.

ما معنى كلمة (أتاح)؟ وضدها؟

- المعنى: يسّر

- الضد: منع.

ثالثاً: أصل بين المقطع في قائمة (أ) بالمدلول المناسب له في قائمة (ب):

أجيب:

1. فيم يجب أن تستثمر تقنية المعلومات؟

في تحصيل العلوم النافعة الدينية والدنيوية والتقدم الحضاري.

2. كيف يُستفاد من خدمات الشبكة العالمية في تنمية المهارات التي يتطلبها سوق العمل؟

من خلال توظيفها التوظيف الأمثل لخدمة وطنه والرقي بنفسه وبمجتمعه.

3. ما المقصود بالأمن السيبراني، وما الدور الذي يقوم به رجل الأمن السيبراني؟

هو أمن المعلومات على أجهزة الحاسب الآلي وشبكاته والمعلومات والخدمات ودور رجل الأمن السيبراني البحث والتحري في جريمة إلكترونية دون مغادرة مكاتبهم.

4. ما أبرز الجرائم المعلوماتية المنصوص عليها في نظام مكافحة الجرائم المعلوماتية؟

اختراق الأنظمة والمواقع الإلكترونية أو المساس بالحياة الخاصة للآخرين والتشهير بهم وسرقة بطاقات الائتمان ونسخ البرامج وإتلافها وتزويد المستندات أو التواصل مع المنظمات الإرهابية وكل ما يمس أمن الدولة وسلامة المجتمع.

أفكر:

أولاً: 1. من نعم الله علينا أنه سخر لنا هذه التقنية العلمية، لنستفيد منها كثير من مطالبنا في الحياة.

أستنتج هذه المطالب من العبارات الآتية التي وردت في النص مكملاً ما ذكر منها.

2. أكمل الفراغات الشكل الآتي وفق المطلوب، مع الاستفادة من الإضاءة:

ثانياً: 1. أحدد إذا كان النص يناسب المعايير الموضوعية الآتية، بوضع علامة (✔︎) أمام كل بند في الحقل المناسب.

|

المعايير |

البنود |

متوافر |

غير متوافر |

إلى حد ما |

|

الدقة العلمية |

1. صحة المعلومات. |

✔︎ |

|

|

|

صحة الدليل |

4. الدليل الشرعي وتوافقه مع فكرة النص. |

✔︎ |

|

|

|

مصداقية الكاتب |

7. واقعية الكاتب. |

✔︎ |

|

|

|

الانسجام المنطقي |

10. الترابط بين أفكار النص. |

✔︎ |

|

2. أحكم على النص مع الاستفادة مما ورد في الهامش، مع التعليل:

النص ممتاز، لاستيفائه أغلب المعايير الموضوعية.

ثالثاً: 1. (الشبكة العالمية للمعلومات سلاح ذو حدين) أشرح هذه العبارة.

قد تكون سلاحاً أمنياً في حفظ المعلومات واحترام الخصوصية أو أن تكون سلاحاً هداماً في اختراق المعلومات والخصوصية فينتج عنها حرباً إلكترونية تتفشى فيه الأسرار وتسرق الأبحاث.

2. بريدك الإلكتروني يحتوي على عدد كبير من البيانات الخاصة بك، ولهذا السبب هو هدف ثمين لمجرمي الإنترنت، ما الاحتياطات التي يجب عليك اتباعها من أجل حماية حسابك؟

- استخدام كلمة مرور قوية.

- عدم ترك الحساب مسجلاً الدخول عليه دائماً.

- تغيير كلمة المرور من وقت لآخر مع الحرص على تذكرها.

- عدم تضمين البريد معلومات حساسة قدر الإمكان.

3. من الاستنتاجات المتوصل إليها بعد قراءة النص ما يأتي:

تزايد مستخدمي الإنترنت في المملكة العربية السعودية.

أفسر ذلك: مع مرور الوقت يزداد عدد المواكبين لهذا الاكتشاف، وكلما استعمله البعض واكتشفوا بعض مميزاته نقلوه إلى غيرهم.

أقرأ:

أولاً: 1. أصوغ الفكرة العامة للنص مع الاستفادة من عنوانه.

الشبكة العالمية للمعلومات سلاح ذو حدين.

2. أرتب الأفكار الآتية وفق ورودها في النص:

(2) ارتفاع عدد مستخدمي شبكة المعلومات العالمية في المملكة العربية السعودية في السنوات الأخيرة.

(3) دور نظام مكافحة الجرائم المعلوماتية في المملكة العربية السعودية.

(4) الشبكة المعلوماتية سلاح ذو حدين.

(1) أهمية وسائل تقنية المعلومات في الاتصال والتواصل وفي الحصول على العلوم والمعارف المختلفة.

3. أقترح ثلاثة عناوين مناسبة للنص ثم أختار العنوان الأكثر مناسبة للنص:

1. الشبكة العنكبوتية.

2. شبكة المعلومات منافع وأضرار.

3. شبكة المعلومات سلاح ذو حدين.

العنوان الأكثر مناسبة: شبكة المعلومات سلاح ذو حدين.

ثالثاً: أقرأ الإعلان الآتي، ثم أحدد علاقته بالنص:

علاقته بالنص: هو تطبيق عملي لما ورد في النص عن أهمية وجود نظام مكافحة الجرائم المعلوماتية الذي يهدف إلى الحد من نشوء تلك الجرائم بتحديد العقوبات المقررة لها.

للوصول السريع إلى الدروس والاختبارات..

حمل تطبيق سبورة من متجر جوجل

.JPG)

.JPG)

.JPG)

.JPG)

.JPG)

.JPG)

النقاشات